Un equipo conectado en red ofrece innumerables ventajas aunque los riesgos también se multiplican.

Para asegurar una red informática, hay que establecer, entre otros aspectos, políticas de seguridad que se ajusten al diseño de la red, asignar firewalls,inmunizar los equipos con soluciones antivirus..

CORTAFUEGOS

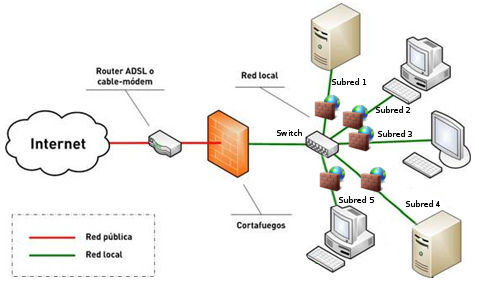

El cortafuegos, también denominado <<firewall>>, es un dispositivo hardware o software cuya finalidad es controlar la comunicación entre un equipo y la red, por lo que se ha convertido en una de las principales defensas contra ataques informáticos y en una pieza clave para bloquear la salida de información del ordenador a Internet. El origen del término tiene que ver con la seguridad industrial, donde se utilizaban paredes gruesas con cámaras de aire en aquellas lugares con peligro de incendio para aislar rápidamente los espacios y minimizar los daños.

Todos los mensajes que entran o salen por el cortafuegos son examinados, de modo que aquellos que no cumplen los criterios son boqueados.

El cortafuegos se instala en el dispositivo que da acceso a Internet, que suele ser un servidor o un router. Los sistemas operativos y las soluciones antivirus suelen incluir su propio cortafuegos, aunque es posible instalar herramientas específicas como ZoneAlarm, Outpost o Comodo.

|

| Funcionamiento del cortafuegos |

REDES PRIVADAS VIRTUALES

Las redes privadas virtuales (VPN) son conexiones punto a punto a través de una red privada o pública insegura, como Internet. Los clientes usan protocolos especiales basados en TCP/IP, denominados <<protocolos de túnel>>, para realizar conexiones con una red privada.

Existen dos tipos de conexiones a este tipo de redes :

- VPN de acceso remoto. Se utilizan para que los usuarios tengan acceso a un servidor de una red privada con la infraestructura proporcionada por una red pública. Es el caso de las personas que trabajan a distancia, de los alumnos que acceden a la red de una universidad o de los usuarios que desean obtener una conexión segura desde lugares públicos (cafeterías, hoteles, bibliotecas, etc.).

- VPN de sitio a sitio. Permiten a las organizaciones conectar redes a través de Internet utilizando comunicaciones entre ellas. Algunos ejemplos de sus aplicaciones son la conexión entre oficinas, sucursales, empresas o Administraciones Públicas.

CERTIFICADOS SSL/TLS DE SERVIDOR WEB Y HTTPS

El SSL (secure sockets layer) es un protocolo criptográfico desarrollado por Netscape hasta la versión 3.0, cuando fue estandarizado y pasó a denominarse TLS (transport layer security). No obstante, hoy en día el término SSL está muy extendido, por lo que se suele aludir a ambos indistintamente.

Dichos estándares se utilizan para emitir certificados de sitios web, por lo que son una pieza fundamental en la seguridad.

Cuando se utiliza el cifrado basado en SSL/TSL junto al protocolo de navegación web HTTP, se crea un canal cifrado seguro denominado <<HTTPS>>. Este canal utiliza una clave de 128 bits de longitud, conocida únicamente por el dispositivo conectado y por el servidor que facilita la conexión, de modo que encripta los datos convirtiéndolo en un medio seguro para el comercio, las conexiones bancarias, el correo electrónico, los trámites con las Administraciones Públicas, etc.

El navegador alerta a los usuarios de la presencia de un certificado SSL/TLS cuando se muestra un candado y la dirección se convierte en HTTPS. Si aparece el nombre de la empresa u organización en color verde, esto significa que el sitio web utiliza un certificado de validación extendida (EV) que requiere un proceso de verificación de identidad mucho más riguroso, lo que aporta una mayor seguridad.

No comments:

Post a Comment